Beratung

Wir beraten Sie gerne zu ihren EDV technischen Fragen und nehmen Bezug auf aktuellste Entwicklungen und Standards. Unser Portfolie umfasst:

Warenwirtschaft

- Kundenpflege

- Auftragsbearbeitung

- Lagerwirtschaft

- mobile Datenerfassung

- Zeiterfassung

- Registrierkassa

- Buchhaltung

Netzwerke

- Vernetzung

- Remote Zugriff, VPN

- Sicherheitslösungen

Fortinet Firewall, Hornet Security,

Checkpoint Endpoint Security - Monitoring, N-able RMM

Server

- Fujitsu, Lenovo Server

- Email Cloud Lösungen, M365

- Virtualisierung, Proxmox

- Backup, veeam, Synology

Arbeitsplatz

- Microsoft Office M365

- PC & Notebooks Clients

- Client Backup veeam

- Daten Synchronisierung

- Smartphone, Mobile Lösungen

Pocket Time

Smart Home

- Loxone Smart Home

- Videoüberwachung HikVision

- Brandschutz

- Verkabelung

Kreativität

Wir arbeiten mit Ihnen zusammen, um die innovativsten und besten Lösungen zu finden, die Sie brauchen.

Betreuung / Support

Beziehungen zu Kunden, Lieferanten sowie die internen Prozesse hängen immer stärker von EDV Systemen ab. Sie als unser Kunde erwarten sich eine permanente, schnelle und sichere Kommunikation und exzellente Dienstleistungen.

Unsere Betreuung ist präventiv, rasch und unkompliziert. Egal um welche Dienstleistung es sich handelt, ob in einem Projekt oder bei einer Störungsbeseitigung, ihr unternehmerischer Erfolg ist jederzeit gewährleistet.

Zu diesem Zweck haben wir ein Netzwerk Monitoring und Management System implementiert das 24x7 ihre Systeme überwacht. Das System gibt uns jederzeit einen aktuellen Status ihrer EDV Infrastruktur, es löst Alarme beim Überschreiten von Schwellwerten aus oder zeigt den aktuellen Patch Level Stand an.

So ermöglicht es uns einen präventiv agierenden Betrieb ihrer EDV sicher zu stellen. Alarme sowie all ihre Anfragen und Störungsmeldungen übernehmen wir in unser Ticket System. Das gewährleistet eine schnelle, gezielte und koordinierte Bearbeitung sowie eine lückenlose Dokumentation.

Wir betreuen sowohl die von uns vertriebene blue office Warenwirtschaft, wie auch jede gängige Standard Software und ihre gesamte EDV Infrastruktur. Die Hardware ihrer Netzwerk Geräte, Server, PC und Notebooks kann von jedem bekannten Hersteller stammen.

Im Zuge einer ganzheitlichen Betreuung kümmern wir uns um die Beschaffung aller erforderlichen Hardware, Software, Lizenzen und übernehmen die Reparaturabwicklung.

Reaktionszeit

Immer für sie da wenn sie uns brauchen, und extrem rasch noch dazu.

Projekte

Sie haben eine neues EDV Projekt oder Anforderungen an ihre EDV?

Sie suchen eine zukunftsorientierte Lösung die auf moderner Architektur aufgebaut, innovativ und effizient ist, kein Vermögen kostet und die Qualität und Robustheit von ihnen bekannten Produkten hat?

Bei uns sind sie genau richtig!

Mit unserem langjährigen Know-How garantieren wir ihnen die besten Lösungen mit unseren Partnern und Herstellern.

Überall da wo es uns möglich und sinnvoll erscheint setzen wir auch gerne auf Open Source Software.

Web Design

Wir übernehmen gerne die Erstellung oder die Erneuerung ihres Internet Auftritts. Wir verwenden dazu den Homepage Baukasten von DUDA den es über verschiedene Anbieter zum Mieten gibt.

International

Sie sind ein internationals Unternehmen und suchen einen zuverlässigen Partner der ihre Filialen in Österreich unterstützt?

Wir sind die Arbeit im internationalen Umfeld gewohnt, testen sie uns!

Implementierung

Wir sorgen dafür, dass alles zu Ihrer vollensten Zufriedenheit erledigt wird – mit weniger geben wir uns nicht zufrieden.

Referenzen

EDV Beratung und Betreuung sind Vertrauenssache. Wenn sie überlegen einen EDV Betreuer Wechsel vorzunehmen so stellen wir ihnen gerne einen bestehenden Kunden vor den wir bereits seit vielen Jahrzehnten betreuen.

Kosten & Anfahrt

Zu unseren attraktiven Einzelstundensatz mit Abrechnung im Viertelstundentakt bieten wir auch Stundenpools mit zusätzlichem Rabatt an. Die Anfahrtskosten richten sich immer nach dem kürzesten Weg von einem unserer Standorte zu Ihnen.

Authentifizierung mit Yubico

Phishing-resistant Multi-factor Authentication

who do you want to trust...

Die YubiKey 5 Serie verhindert Kontoübernahmen dank starker Phishing-Abwehr und Unterstützung mehrerer Protokolle und schützt so ältere und moderne Systeme. Die Serie bietet verschiedene Authentifizierungsoptionen, z. B. eine starke Zwei-Faktor-, Multi-Faktor- und kennwortlose Authentifizierung sowie eine nahtlose Touch-to-Sign-Funktion.

- Verhindert Kontoübernahmen

- Multi-Protokoll Unterstützung: FIDO2/WebAuthn, U2F, Smartcard, OpenPGP, OTP

- USB-A, USB-C, Lightning, NFC

- Preise für einzelne Schlüssel ab €45

- Jetzt erhältlich: YubiKey 5C NFC mit USB-C und NFC All-in-One zum Schutz von Online-Konten auf Mobilgeräten und Desktop-PCs

Für die ID Austria können sie alle FIDO Level 2 zertifizierten YubiKey's verwenden. Das sind YubiKey's den Serien Security Key Series und YubiKey 5 FIPS Series siehe im Vergleich bei Yubico.

YubiKey 5 Serie – der führende Sicherheitsschlüssel mit Unterstützung mehrerer Protokolle

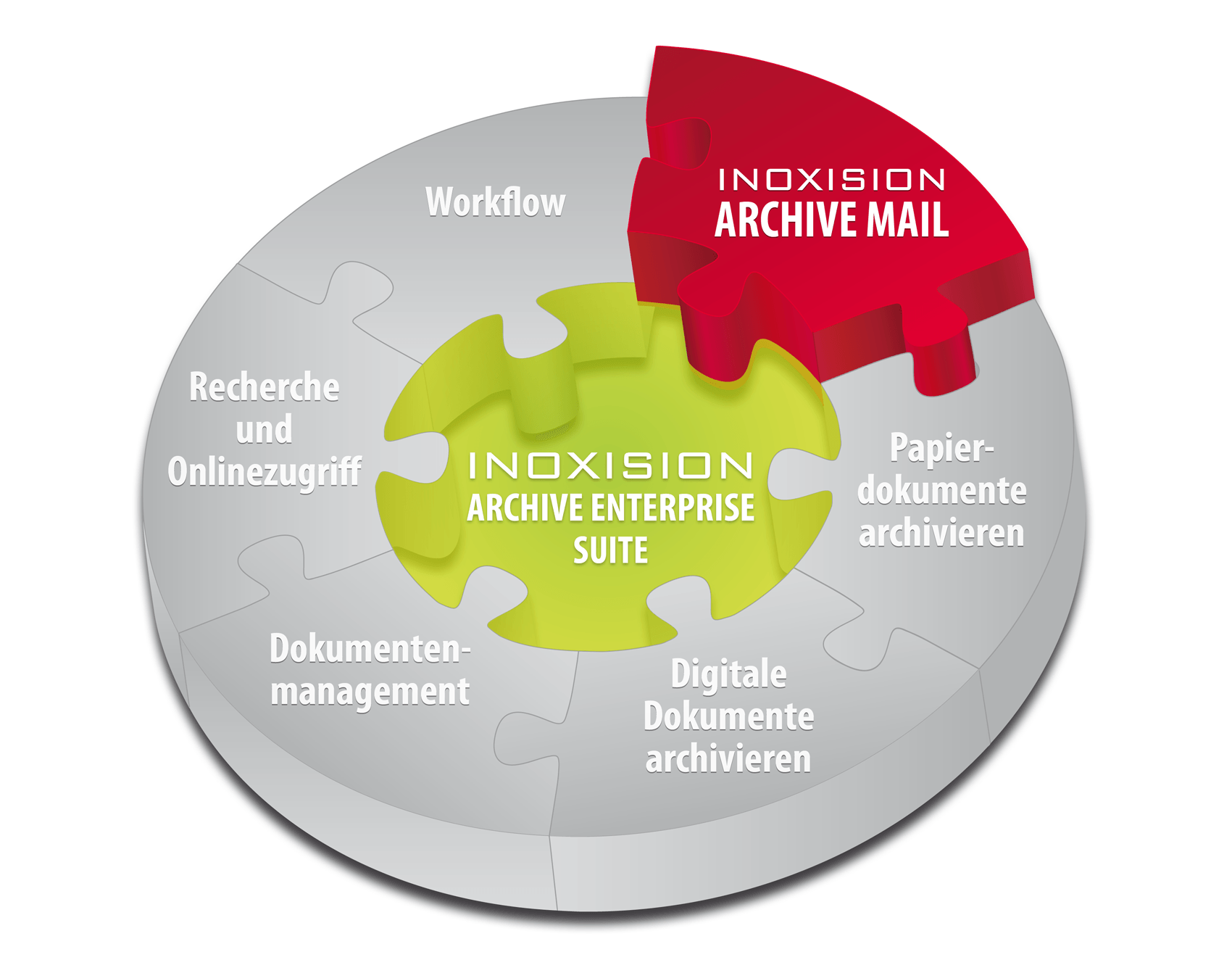

Inoxision Archive

Wer kennt das nicht, die Suche nach Dokumenten und Emails verschlingt wertvolle Arbeitszeit. Archivieren Sie ihre Papierdokumente, digitale Dokumente und Emails mit inoxision Archive!

Mit inoxision Archive gelingt ihnen dank Übersichtlichkeit, einfacher und intuitiver Bedienung, Volltextindex und sekundenschnellen direkten zentralen Zugriff auf die Daten die Recherche deutlich schneller und mit höherer Trefferquote.

Dank FlexIntegrate binden sie das inoxision Archiv direkt in ihre Unternehmens Applikation ein. Ablage und Recherche erfolgt damit direkt aus ihrer Unternehmens Applikation. Es ist so nahtlos eingebunden das ihre Benutzer nicht merken das es sich im Grunde genommen um eine externe Applikation handelt.

Zudem ist das hochergonomische inoxision Archive revisionssicher und ein klarer Mehrwert für jede Unternehmensart und -größe. Anforderungen an Aufbewahrungspflichten und Datenschutz lassen sich effizient umsetzen.

Mit inoxision Archive können selbst komplexe Belegabläufe (Workflows) dank Stapelverarbeitung, OCR-Server und Maskenerkennung leicht realisiert werden.

Backup - Nice and Easy

Backup ist ein ungeliebtes Kind, aber in Zeiten von Ransomware Attacken ist es wichtiger denn je, und im Falle des Falles dann ihr einziger Rettungsanker. Wir lieben veeam. Wussten Sie das mit 93% das häufigste Angriffsziel ihr Backup ist? Denn ohne ihrem Backup werden die Lösegeldverhandlungen mit der Hackergruppe unausweichlich.

Die Lösung

Cloud & Microsoft

Alles spricht von der Cloud, und ja da wo es Sinn macht setzen wir sie auch gerne ein. Die Microsoft Office 365 Produkte, nun als M365 Pläne zu finden sind solche Cloud Apps. Die Outlook Postfächer die bislang auf einem On Premise Exchange Server lagen, liegen nun immer öfter in einem sicheren Rechenzentrum der Microsoft in Europa. Der günstigste Einstieg in diese Cloud Welt sind die Exchange Online Pläne.

Alle Microsoft Cloud Produkte können sie bei uns bestellen. In nur wenigen Stunden können wir die Services liefern. Wir richten ihnen ihren Tenant (= ihre zentrale Verwaltung in der Cloud) ein und bieten ihnen für die ersten 10 Postfächer ein Lizenz kostenfreies Backup an. Ein Umstellung ihrer bestehenden Postfächer ist einfach möglich.

Dokumentations-System - bookstack

Wiki Systeme eignen sich gut, um Informationen zu dokumentieren und Know-how zu bewahren. Zudem kann man bei den Aufgabestellungen schneller und effizienter agieren. Wir verwenden für unsere eigene Dokumentation und der der Kunden Dokumentation das Wiki auf Basis des Open Source Systems Bookstack. Gerne zeigen wir ihnen unser System und richten es bei ihnen ein.

Email Security =

Microsoft ist das bevorzugte Ziel von Cyberangriffen, doch Exchange Online Protection (EOP) ist veraltet und Windows Defender bietet keinen ausreichenden Schutz. Angesichts ständig neuer Bedrohungen und einer Vielzahl komplexer Lösungen die Zeit und Geld kosten, benötigen Kunden eine E-Mail-Sicherheitslösung, die speziell auf ihre Bedürfnisse zugeschnitten ist.

Hornet Security schützt Ihre IT-Infrastruktur, Ihre digitale Kommunikation und die Daten Ihres Unternehmens. Das Produktportfolio umfasst leistungsstarke Services zum Schutz vor Cyberangriffen, DSGVO-konforme Services wie E-Mail-Archivierung und Signaturen & Disclaimer sowie verlässliche und automatisierbare Backup und Recovery-Lösungen.

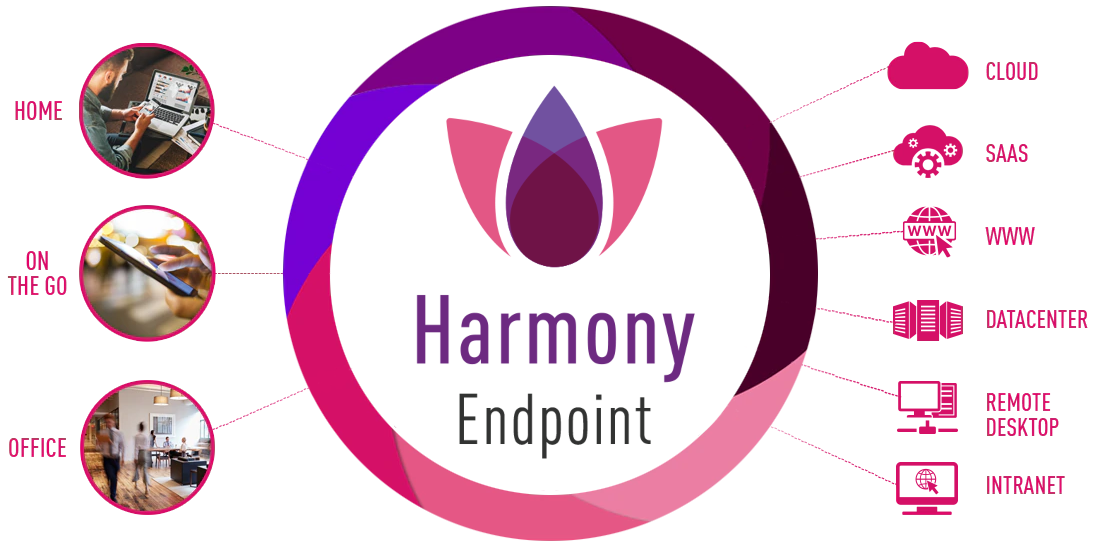

Endpoint Security mit Checkpoint Harmony

Heute spielt die Endgerätesicherheit mehr denn je eine entscheidende Rolle bei der Unterstützung Ihrer Remote-Mitarbeiter.

Harmony Endpoint bietet umfassenden Endpunktschutz auf höchstem Sicherheitsniveau, der entscheidend ist, um Sicherheitsverletzungen und Datenkompromittierungen zu vermeiden.

Mit einer Vielzahl von Endgeräten, die frei auf Netzwerke zugreifen können, werden sensible Unternehmensdaten gespeichert. 70 % der erfolgreichen Datenschutzverletzungen beginnen auf Endgeräten. Der Harmony Agent ist die fortschrittliche Lösung zum Schutz von Endgeräten und zur Abwehr von Bedrohungen zum Schutz Ihres Unternehmens.

Hardware, Beschaffung & Einrichtung

Als langjähriger Partner vieler international Hersteller verfügen wir über beste Unterstützung durch die Hersteller und haben Zugriff auf sehr gute Preise und Projektkonditionen, sowohl für PC's, Notebooks, Server, Netzwerk Komponenten und Zubehör.

Next Generation Firewall

LIVE Bedrohungkarte

(klicken sie auf die Karte, folgen dem Link und scrollen dann bis zum Ende der Seite)

Fortinet's FortiGate

IT Sicherheit gewinnt mehr und mehr an Bedeutung. Egal ob sie ihr Unternehmens Netzwerk absichern oder sichere Remote SSL oder IPSC VPN Zugriffe für ihre Home Offices schaffen.

Die neue kleine Einstiegsklasse 40F ist dafür bestens geeignet da sie extrem Leistungsfähig ist und zur schnellsten am Markt gehört.

Smart Home

mit Loxone

Warum haben wir uns für Loxone entschieden?

Stellar verfügt über Fachkenntnisse in den Bereichen Datenwiederherstellung, Datenlöschung, Postfachkonvertierung und Dateireparatursoftware und -dienste. Wir bieten alle Produkte von Stellar zur Selbstreparatur an, wir übernehmen aber auch gerne die Reparatur beschädigter Dateien und Datenbanken aller Art, natürlich auch Reparatur, Konvertierung und Export von Outlook PST und OST Dateien an.

- Stellar Repair For Outlook

- Stellar Toolkit For Outlook

- Stellar Repair For Exchange

- Stellar Toolkit For Exchange

- Stellar Converter for NSF

- Stellar Converter for EDB

- Stellar Converter for OST

- Stellar Repair For SQL

- Stellar Converter for GroupWise

- Stellar Migrator for Outlook

- Stellar Data Recovery Premium

- Stellar Photo Recovery Premium

- Stellar Repair for Video

Zudem bieten wir Datenlöschung nach internationalen Standards an.

BitRaser Drive Eraser implementiert 24 internationale Datenlöschungsstandards, einschließlich NIST 800-88, DoD 3 & 7 Passes, HMG, usw., mit der Möglichkeit, 5 kundenspezifische Löschungsalgorithmen hinzuzufügen. Diese fortschrittlichen Löschstandards stellen sicher, dass die Festplatte, die mit BitRaser Drive Eraser gelöscht wurde, zu 100% vor jeder Art von Datenschutzbedrohung geschützt ist. BitRaser Drive Eraser säubert vollständig IT-Assets für eine sichere Entsorgung, in Übereinstimmung mit Datensicherheit und Datenschutzbestimmungen, z.B. GDPR, GLBA, SOX, HIPAA, ISO27001, und PCI DSS etc.

Warenwirtschaft - perfekt mit blue office®

Egal ob Auftragsbearbeitung, Belegverwaltung, Lagerwirtschaft, Zeiterfassung oder Registierkasse, blue office ist perfekt auf die Bedürfnisse kleiner, mittlerer bis hin zu grossen Firmen ausgelegt. blue office gibt es in den Grundversionen auftrag light, auftrag standard und auftrag professional.

Abhängig von Ihren Anforderungen und individuellen Wünschen an eine Unternehmensoftware bietet Ihnen blue office eine massgeschneiderte Lösung.

Egal ob Gross- oder Einzelhandel, Handwerker, Industriebetriebe oder Dienstleister, mit dem modularen System von blue office ist eine Spezialisierung auch dort möglich, wo sie wirklich benötigt wird.

Die branchenunabhängige Warenwirtschaft blue office bietet Ihnen eine auf Ihre Anforderungen genau zugeschnittene ideale Gesamtlösung.

Web Design

Wir übernehmen gerne die Erstellung ihres neuen Internet Auftritts oder die Betreuung und Modernisierung ihrer aktuellen Internet Seite.

UniFi WLAN

von Ubiquiti ist eine leistungsstarke und skalierbare Netzwerklösung für Unternehmen Hotels, Gastronomie, Schulen und Privatnutzer. Die Access Points bieten schnelles, stabiles WLAN mit zentraler Verwaltung über den UniFi Controller. Dank einfacher Einrichtung, hoher Sicherheit und flexibler Erweiterbarkeit eignet sich UniFi ideal für moderne, professionelle Netzwerkinfrastrukturen.

Unblock your Geoblocking

Das Geoblocking ist die im Internet eingesetzte Technik zur regionalen Sperrung von Internetinhalten durch den Anbieter. Diese Technik kommt insbesondere bei der Verbreitung von Filmen und Fernsehübertragungen zum Tragen und dient dem Urheberrechtsschutz. Sind sie z.B. im Urlaub im Ausland so behindert sie diese Technik und es benötigt Mitteln wie VPN oder DNS um diese zu umgehen.

Mit

Smart DNS haben sie eine einfache und kostengünstige Möglichkeit das Geoblocking zu umgehen.